ИИ в кредитном антифроде: где реально помогает, а где опасен

Игорь Ермак

Международный эксперт

Кибербезопасность, антифрод и непрерывность бизнеса финансовых компаний

Вокруг ИИ в антифроде много ожиданий, но за одним и тем же словом часто скрываются разные задачи. При этом даже самые сильные инструменты не заменяют экспертизу. Да, они ускоряют работу, но могут ошибаться, «галлюцинировать» и уводить анализ в сторону. А за счёт скорости любая ошибка может масштабироваться буквально за считанные секунды. Поэтому всё больше команд рассматривают ИИ прагматично — как помощника в тех точках, где у антифрод-функции много рутины: работа с текстами, разрозненными сигналами, повторяющимися операциями и необходимость быстро выявлять аномалии.

С другой стороны, эволюция подходов схем мошенничества значительная, уже есть несколько сформированных поколений антифрод экспертов и периодически “старые” обращаем внимание на то, что схемы фрода повторяются. Пусть и на новых каналах продаж, новых продуктах, на новых технологиях, но по сути схемы повторяются, потери значительные, потому что произошла смена поколений. Поэтому второй взгляд на ИИ также прагматичный, как на базу знаний, обученный ИИ, который уже не зависит от смены поколений. Любая эффективная проработка фрода в ИИ останется как то, что будет использования в последующих поколениях, подсказывая новым экспертам в новом времени правильные решения.

Игорь Ермак, директор по операционным рискам, делится опытом того, как разделять типы задач, где ИИ даёт наибольший эффект, какие вызовы сегодня усиливают давление на антифрод-функцию и какие практики оказываются наиболее эффективными.

Как ИИ используется в антифроде: практический взгляд

Если говорить по-простому, в практике антифрод-команд ИИ — это способ передать на нижестоящий уровень часть интеллектуальной рутины, а также важных знаний.

У руководителя антифрода неизбежно накапливается много знаний: какие векторы атак существуют, какие признаки выдают мошенничество, где процессы проседают, какие сегменты клиентов чаще попадают под риск. Эти знания нужно передавать команде, а команде нужно время, чтобы вырасти.

Отсюда наша исходная мысль: можно ли использовать ИИ так, чтобы он помогал регулярно перерабатывать поток информации и выдавать структурированные наблюдения, чтобы люди превращали их в правила, задачи и изменения?

При этом у нас сразу возникает ограничение: информация в антифроде чувствительная, и выводить её за контур нельзя. Поэтому обычно двигаются двумя путями: либо обезличиваем данные перед обработкой, либо строим закрытый контур под такие задачи — но это уже история про инфраструктуру и ресурсы.

Две разные задачи, которые часто путают

Мы столкнулись с тем, что ИИ начинают называть чем угодно, от машинного обучения до простых автоматизаций. Чтобы убрать путаницу, мы для себя разделяем два класса задач:

- Когда у нас много данных, и мы из них хотим сделать правила или модели.

Речь про большие данные, скоринги, ML-модели, регулярную перестройку фич и т.д. - Когда у нас есть поток неструктурированной информации, и нужно найти в нём структуру и аномалии.

Например: обращения клиентов, тексты расследований, описание кейсов, переписки, внутренние чаты, сигналы из разных источников.

И наибольший эффект ИИ даёт именно во второй задаче, где нужно быстро выделять аномалии и готовить материал для экспертного разбора.

Практический опыт выстраивания антифрода: четыре компонента

Наш подход к управлению антифродом сложился давно и держится на четырех компонентах:

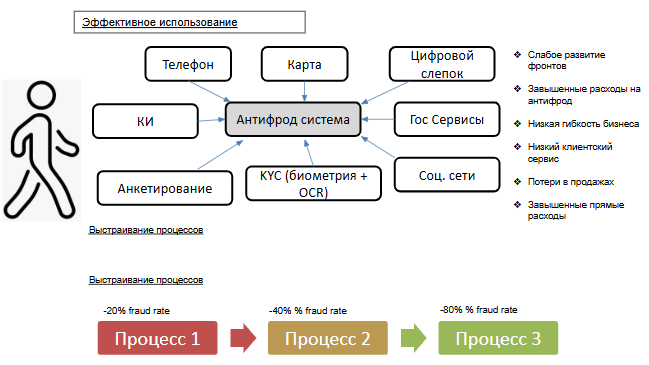

- Prevention — профилактика на входе: правила, модели, использование максимально эффективных данных (в т.ч. транзакционных, данных операторов связи, цифрового слепка и т.д.).

- Detection — выявление аномалий: мониторинг, триггеры, отчёты, оперативное расследование, наблюдение за новыми схемами.

- Controlling — контроль по концентрациям и каналам: партнёры, точки продаж, веб-трафик, направления вывода денег и т.п.

- Reporting — понятная отчетность для руководства: фрод-репорт, «светофоры», управленческие сигналы.

Эта типизация — основа. ИИ как инструмент, который встраивается внутрь этих блоков, но сильнее всего проявляется в detection: быстро найти, что именно изменилось и где возникла аномалия.

Начинаем с подтвержденных фактов

Мы сознательно опираемся на приземленный подход операционных рисков. Он может выглядеть не слишком аналитично, но он работает.

Каждый подтвержденный факт мошенничества мы раскладываем на три составляющих:

- тип мошенничества,

- вектор атаки (типизированно),

- условия возникновения (какой контекст сделал сценарий возможным).

Подтвержденные факты приходят из нескольких базовых источников: клиентские обращения, сигналы со стороны коллекшн, сообщения регулятора и другие похожие каналы. И в значительной части это не таблицы, а текст — описание “что случилось” глазами клиента. Отсюда и вопрос, который мы себе задавали: если дать ИИ ту же задачу — собрать поквартальную структуру и найти повторяющиеся элементы в обращениях — какую структуру он покажет?

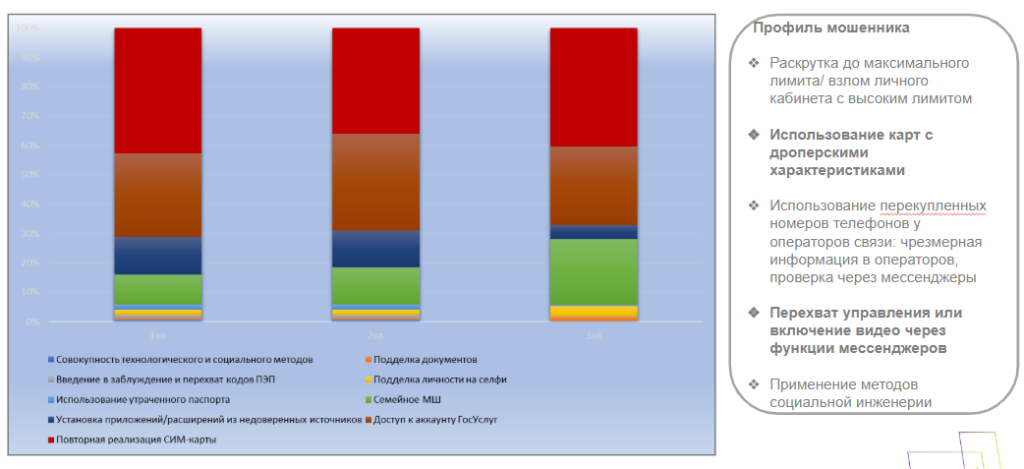

Так, в одном из периодов мы увидели, что на пике мошенничество, связанное с повторной реализацией SIM-карт. Мы понимали, какое изменение регулирования в стране подтолкнуло этот сценарий, и могли сфокусироваться на минимизации именно этого вектора. В результате уровень мошенничества значительно снизился.

Где еще ИИ полезен: структурирование текста и поиск изменений

Один из наших самых практичных запросов к ИИ: «Возьми неструктурированные обращения и помоги увидеть, как меняется содержание по кварталам. Что клиенты описывают чаще? Что появилось нового?»

При этом мы фиксируем и учитываем ограничения: ИИ не дал нам тот же результат, который дали люди. Он предложил дополнительные мысли и подсветил уязвимости процессов — за это ему спасибо. Но как человек он не типизировал.

И всё же эффект был: мы увидели направление, как переложить знания так, чтобы дальше машина раскладывала новые тексты более похоже на то, как это делают эксперты. Это важно, чтобы типизация и структура держались не на памяти отдельных людей.

Здесь важно то, как мы используем результат. ИИ может ошибаться часто, и только эксперт понимает, есть ли в найденной структуре смысл. Но даже при ошибках инструмент экономит время: он выдаёт несколько срезов, а мы быстро понимаем, где делать фокус.

Когда обращения клиентов превращаются в более-менее связную картину, мы можем задавать точечные вопросы:

- кто чаще попадается (социальный профиль, возрастные особенности, города);

- где начинается контакт с пострадавшим и через что его зацепили;

- какие действия клиента стали критичными (где потерял данные, засветил SMS и т.д.);

- какие суммы фигурируют и что это говорит о лимитной политике;

- где в процессе видны уязвимости, которые надо закрывать реинжинирингом.

То есть ценность не в том, что ИИ принял решение, а в том, что он ускорил сбор и первичную упаковку материала.

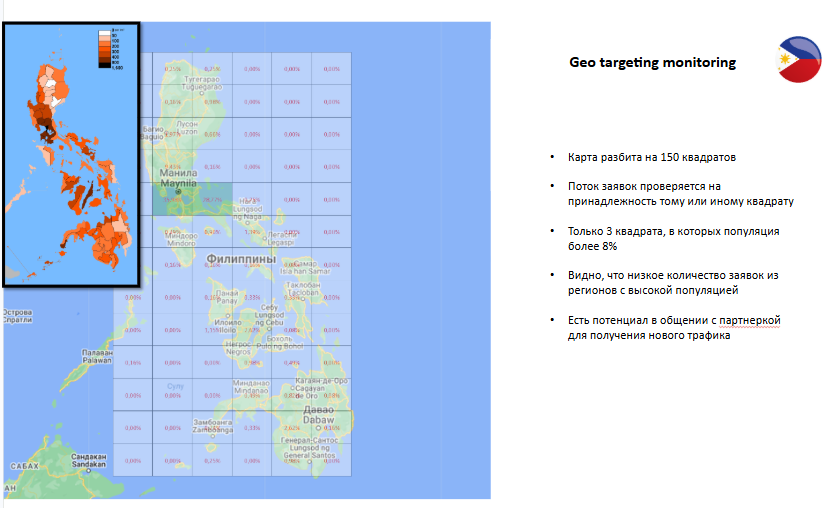

Ещё один рабочий подход — геомониторинг: делить территорию на квадраты и смотреть, где возникают аномалии по активности. Смысл в том, что внешний контекст иногда резко меняет поведение: в конкретной зоне появляется всплеск обращений и выдач, а дальше растёт невозврат. Это позволяет также корректировать коммуникацию с клиентами и проверять качество партнерского трафика.

Не кладите все яйца в одну корзину

Ставка на одну «супермощную антифрод-систему» часто создает большие расходы для бизнеса. Альтернативный вариант — размазать защиту по процессу.

На практике это выглядит так: на первом этапе — одни проверки (до отправки на рассмотрение), дальше — другие (до запроса фото), дальше — следующие. В итоге к концу воронки мошенничество снижается, и потребность в «очень мощной системе с очень мощными правилами» уменьшается кратно.

В практике антифрод-команд это важный принцип: антифрод — это не только технология, но и архитектура процесса.

Какие вызовы мы сейчас наблюдаем

1) Мошенники уходят в мессенджеры

Мы видим, что всё меньше взаимодействия идёт по телефону и всё больше — в мессенджерах. Там у нас меньше рычагов, а у мошенников больше пространства для манипуляций. В этой части у нас пока нет простого ответа, и это реальный вызов.

2) «Умные боты» делают атаки дешевле и масштабнее

Автоматизация у мошенников растет. Однотипные операции им проще делать ботами, имитируя действия реальных клиентов и снижая расходы на людей и колл-центры. Это меняет структуру нашей работы: часть атак становится потоковой, с регулярностью, масштабом и быстрыми итерациями.

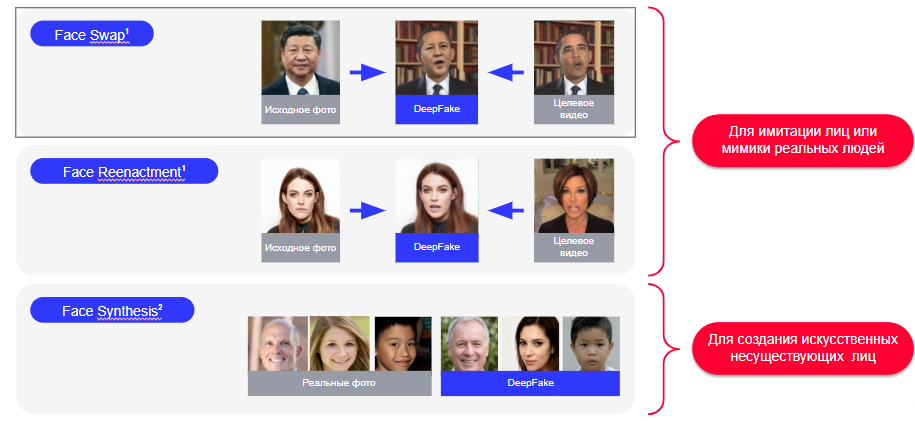

3) Дипфейки и атаки на биометрию

Здесь важно различать «модель распознавания» и «атаки на предъявление». Проблема не в том, что модель не умеет распознать лицо, а в том, что появляются сценарии подмены. Значит, нужны способы детектировать аномалии предъявления.

4) Уязвимость подрядчиков

Даже если мы закрыли свой контур, у нас есть подрядчики. И если их поведение меняется аномально (формат взаимодействия, модель данных, состав или размер файлов), это может быть сигналом проблемы. В таких сценариях мы особенно остро чувствуем нехватку людей, которые успевают всё заметить. И здесь идея «обученного робота», который ловит аномалии и сигналит, выглядит практично.

Несколько рабочих наблюдений, которые важно фиксировать

Аномалии цифрового поведения

Мы используем цифровой слепок как «внимание к мелочам»: как клиент пользуется телефоном, что видно по его поведению, какие аномальные кластеры появляются. Здесь ИИ уместен, чтобы хотя бы раз в неделю подсвечивать новые аномалии. А мы уже объясняем их смысл и превращаем в решения.

Личный кабинет как источник сигналов

Недооценённый многими источник сигналов — поведение клиента в личном кабинете (время входа, регион, тип устройства). Если клиент всегда был «яблочником», а потом внезапно происходит вход с дешёвого редкого телефона из другого региона за тысячи километров — это аномалия, на которую важно реагировать еще до оформления. Более того, когда мы проактивно уточняем у реального человека, не взломали ли его, это дополнительно повышает лояльность.

Подмена реквизитов в процессе оформления

Есть и такой сценарий: клиент несколько раз меняет реквизиты получения денег. Мошенники могут сначала указать фейковые номера, чтобы пройти нашу линию защиты, а на финальном шаге подставить реальную карту, которая им дорого стоит (дроп и т.п.). Если не смотреть на смену реквизитов, мы создаем условия для мошенничества.

Профилактика через работу с организованными группами

Эффективная профилактика предполагает не только отказы по отдельным лицам, но и выявление связей и групп. Отдельный показательный опыт: в стране, где мы работали, нам объяснили, что большое число отказов в день само по себе не означает эффективность. Когда государственные структуры системно выявляют группы, строят связи и доводят до резонансных дел, у мошенников резко ухудшается «юнит-экономика» и они уходят. В практике антифрод-команд это важный урок: профилактика снижает общий поток атак, а не только ловит отдельные попытки.

ИИ не заменит людей (и это важно проговорить)

Мы считаем вероятность замены людей на 100% нулевой.

Во-первых, есть модельный риск: когда ИИ становится привычным, менеджеры начинают доверять ему слишком сильно, а компетентность падает.

Во-вторых, ИИ может уверенно отвечать даже там, где решения нет, и способен придумать стандарт или правило, которого не существует. Без эксперта, который проверяет смысл, это становится опасным.

Наш вывод простой: ИИ — это интеллектуальный помощник для рутины, но не источник истины.

Практические выводы для антифрод-команд

- Развести в голове и в проекте два класса задач: ML/Big Data и «структурирование потока + аномалии». Не ждать от ИИ того, что относится к другой задаче.

- Использовать ИИ там, где он экономит время без потери контроля: подготовка описательной статистики, структурирование обращений, поиск изменений в темах, подсветка аномалий.

- Закреплять знания так, чтобы они не улетучивались: типизация, набор признаков, накопленная «векторная база» наблюдений.

- Делать антифрод процессным: распределять проверки по этапам, снижая мошенничество по мере движения клиента.

- Держать человека в контуре принятия решений: ИИ помогает увидеть и сформулировать, но не отвечает за истину.

Итог

Главный практический эффект ИИ в кредитном антифроде — в ускорении цикла от сигнала до правила и изменения процесса. Там, где много текста, много рутинного разбора и перегруженные команды, ИИ становится рабочим инструментом. Но только при одном условии: мы сохраняем экспертизу, проверяем смысл и строим антифрод как систему процессов, а не как набор технологий.

Валютная волатильность и маржа банка: как измерить эффект и настроить FTP

Почему «ядро» депозитов без срока нельзя считать по инерции: резкие движения ставок, разрыв между исторической моделью и текущим поведением, и что нужно проверять.